Pengujian Keamanan Dalam Pengujian Perangkat Lunak

Di era komputer dan internet saat ini, keamanan perangkat lunak sangat penting. Hal itu disebabkan karena serangan siber dan eksploitasi kerentanan dapat berdampak sangat besar pada pengguna maupun organisasi. Oleh karena itu, pengujian keamanan menjadi komponen penting dalam proses pengembangan suatu perangkat lunak.

Prosedur Pengujian Keamanan

- Perencanaan dan Persiapan

- Tentukan cakupan pengujian

Hal ini meliputi aset mana yang akan diuji, jenis pengujian yang akan dilakukan, dan metodologi apa yang akan digunakan.

- Kumpulkan informasi

Hal ini meliputi informasi tentang dokumentasi perangkat lunak, arsitektur sistem, dan kerentanan yang diketahui.

- Siapkan alat dan sumber daya

Hal ini meliputi pemindaian kerentanan, fuzzer, dan alat analisis kode statis yang sesuai untuk pengujian keamanan dimaksud.

- Penemuan kelemahan atau kerentanan:

- Pemindaian Kerentanan

Gunakan alat bantu untuk melakukan pemindaian otomatis guna menemukan kerentanan yang paling umum.

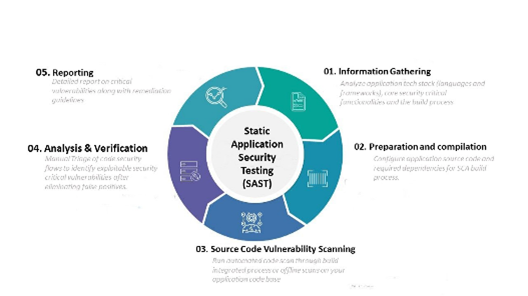

- Analisis kode statis

Hal ini meliputi penemuan kelemahan pemrograman yang dapat dimanfaatkan dengan menganalisis kode sumber yang digunakan.

- Pengujian penetrasi manual

Tester berpengalaman melakukan pengujian secara manual untuk menemukan kerentanan yang terlewatkan oleh alat bantu yang digunakan.

- Verifikasi dan Eksploitasi

- Upaya eksploitasi

Hal ini perlu dilakukan untuk memastikan kebenarannya dan memahami efeknya, cobalah untuk mengeksploitasi kerentanan yang ditemukan dengan berbagai alat yang tersedia.

- Temuan dokumentasi

Hal ini meliputi pencatatan terhadap setiap kerentanan yang ditemukan, termasuk prosedur eksploitasi, dampak potensial, dan solusi yang disarankan.

- Pelaporan dan Perbaikan:

- Membuat laporan lengkap

Menginformasikan kepada para pemangku kepentingan tentang hasil pengujian keamanan yang telah dilakukan, termasuk gambaran dan pola kerentanan, tingkat keparahan, dan solusi yang disarankan.

- Prioritaskan perbaikan

Buat daftar tingkat kerentanan beserta dampaknya terhadap sistem dalam menentukan prioritas dalam perbaikan.

- Verifikasi perbaikan

Setelah perbaikan diterapkan, kemudian lakukan pengujian ulang untuk memastikan kerentanan yang diteliti telah diatasi dengan baik.

- Pengawasan dan Pemeliharaan:

- Pantau sistem secara berkelanjutan

Hal yang dilakukan pada tahap ini adalah mencari aktivitas mencurigakan dan sinyal serangan siber yang terjadi.

- Terapkan pembaruan keamanan

Untuk mengatasi kerentanan yang baru ditemukan, selalu terapkan tambalan (patch) dan pembaruan (update) keamanan secara teratur.

- Lakukan pengujian keamanan berkala

Untuk memastikan sistem aman dan kerentanan baru, lakukan pengujian keamanan secara berkala.

Jenis jenis Pemeriksaan Keamanan

- Pengujian Penetrasi

Hal ini dilakukan untuk menguji kerentanan sistem dengan mensimulasikan serangan yang dilakukan oleh seorang penjahat siber.

- Pemindaian Kerentanan

Dengan bantuan alat bantu, lakukan pemindaian otomatis untuk menemukan kerentanan yang paling umum.

- Analisa Kode Statis

Mencari kelemahan pemrograman yang dapat digunakan dengan menganalisis kode sumber.

- Pengujian Fuzzing

Memeriksa sistem dengan input acak untuk menemukan crash dan kerentanan lainnya.

- Pengujian Kriptografi

Mengevaluasi kekuatan sistem enkripsi maupun dekripsi.

Keuntungan dari pengujian keamanan

- Untuk mencegah serangan siber, kerentanan harus diidentifikasi dan diperbaiki sebelum penyerang dapat memanfaatkannya.

- Melindungi data sensitif: Mencegah kebocoran dan akses yang tidak sah ke data pengguna dan organisasi.

- Meningkatkan kepercayaan pengguna: Meningkatkan layanan dan sistem yang membuat pengguna lebih percaya.

- Memenuhi kepatuhan hukum: Memenuhi persyaratan kepatuhan hukum yang terkait dengan keamanan data.

Kesimpulan

Pengujian keamanan adalah bagian penting didalam suatu pengembangan perangkat lunak. Hal itu perlu dilakukan untuk memastikan keamanan sistem dan perlindungan data. Organisasi dapat meningkatkan keamanan sistem dan mengurangi risiko serangan siber dengan mengikuti berbagai protokol yang telah disampaikan di atas dan memilih jenis pengujian yang tepat.

Sumber

https://www.logique.co.id/blog/2021/03/02/security-testing/

https://www.freecodecamp.org/news/types-of-software-testing/

https://scottsactingtips.blogspot.com/2014/02/actor-preparation-vs-actor-planning.html

https://www.lanworks.com/corporate-security-vulnerability-vulnerability-management/

https://pngtree.com/freepng/exploitation-concept-slavery_13231432.html

https://shardaassociates.in/pr-samples/project-report-for-computer-sales-and-repair-service/

https://neededthing.blogspot.com/2022/08/network-monitoring.html