Social Hackers

Di era digital ini, kita pasti sering mendengar istilah hacker. Hacker, di masa sekarang adalah istilah untuk orang-orang yang mengakses system dan jaringan dengan atau tanpa itikad buruk. Dalam media populer, hacker sering ditampilkan sebagai orang-orang yang mengetik dan mengeksekusi baris-baris kode untuk memasuki sebuah sistem. Tapi, kenyataannya, seorang hacker tidak selalu mengeksploitasi kelemahan dalam software/hardware. Mereka juga dapat mengeksploitasi orang-orang yang termasuk dalam sistem. Strategi ini dinamakan social engineering. Bahkan, social engineering digunakan dalam 43% serangan terhadap organisasi, dan 93% terhadap individu.

Social Engineering merupakan aksi memanipulasi orang melalui hubungan sosial untuk mendapatkan akses. Contohnya, pura-pura menjadi seseorang untuk meminta kredensial akun ke seseorang lain. Social Engineering dapat muncul dalam berbagai wujud. Berikut wujud-wujud umum yang sering digunakan hacker untuk mendapatkan akses:

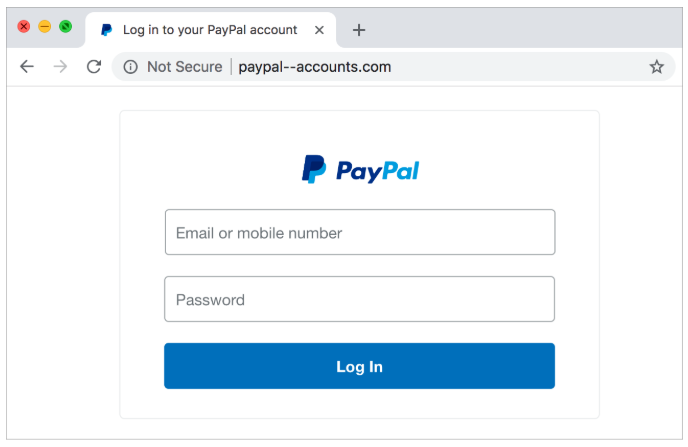

- Phishing : Merupakan metode menipu orang melalui komunikasi dari hacker yang berpura-pura menjadi organisasi atau individu yang asli untuk mendapatkan akses atau kredensial dari target. Phishing umumnya datang dari email, tetapi dapat juga dari SMS, IM, media sosial, websites, dan lain-lain. Contoh umumnya adalah sebuah email palsu yang mengirim target ke domain milik hacker yang menyerupai domain aslinya untuk memasukkan kredensialnya. Setelah target memasukkan informasinya, data tersebut akan masuk ke database milik hacker.

Contoh dari website phishing. Kita dapat melihat domain di atas tidak sesuai dengan domain PayPal yang asli (https://www.paypal.com/signin). Tetapi sekilas tampak mirip, sehingga pengguna yang tidak berhati-hati dapat jatuh ke phishing.

- Baiting : Metode serangan dengan membiarkan sebuah file yang memiliki malware dibiarkan untuk diambil oleh target, lalu dipasang di computer miliknya. File tersebut akan dieksekusi, sehingga menjalankan kode yang memberikan hacker akses ke computer target. Contohnya, website yang menawarkan music, software, maupun game gratis, berupa file malware yang dapat dieksekusi.

- Quid Pro Quo : Berasal dari Bahasa Latin yang berarti “apa untuk apa”, serangan ini bekerja melalui janji memberikan produk atau layanan gratis untuk informasi rahasia atau akses ke computer seseorang. Contoh paling sederhana adalah meminta password untuk sebuah pen gratis (Sebuah survey nyata dari 2003, 90% karyawan di London’s Waterloo Station rela menukar passwordnya untuk pen gratis).

- Tailgating : Merupakan serangan yang dilakukan dengan mengikuti seseorang yang memiliki otorisasi ke tempat dengan akses terbatas. Contohnya, seseorang yang tidak memiliki akses dapat meminta target untuk menahan pintu yang dikunci dengan kartu akses, sehingga dapat masuk.

Social Engineering memiliki empat tahap:

- Riset: Penyerang membiasakan dengan targetnya melalui pertanyaan yang nampak biasa untuk mendapatkan informasi lebih untuk menjalankan serangannya.

- Membangun kepercayaan: Dengan informasi yang didapatkan, penyerang menggunakan informasi untuk membangun kepercayaan dan mendapatkan informasi yang terus-menerus lebih pribadi.

- Eksploitasi: Tahap ini merupakan di mana akses diberikan ke penyerang

- Exit: Setelah berhasil mendapatkan akses, penyerang menjalankan strategi untuk keluar tanpa meninggikan kecurigaan.

Tahap ini merupakan siklus, dan dapat diulang terus hingga penyerang dapat informasi yang diinginkan.

Untuk melindungi dari social engineering, organisasi harus melatih karyawannya untuk dapat mengetahui jenis dari social engineering. Selain itu, organisasi juga dapat mengurangi risiko dengan beberapa cara:

- Pengecekan latar dari karyawan baru ataupun kontraktor

- Memberikan informasi untuk karyawan atau kontraktor secukupnya untuk melakukan pekerjaannya.

- Checks and Balances untuk karyawan, melalui akses terjadwal, rotasi pekerjaan, liburan wajib, dll.

- Data Loss Prevention, mencegah informasi sensitif disalin atau dikirim.

Di masa sekarang ini, teknologi semakin maju, dan pelaku kejahatannya juga. Maka, sebagai manusia, kita juga harus terus maju, selalu berhati-hati supaya tidak terpengaruh social engineering. Karena, sekuat apa pun pengamanan dalam software/hardware, keamanan hanya sekuat dari komponen terlemahnya.

Sumber:

https://www.theregister.com/2003/04/18/office_workers_give_away_passwords/

https://www.ptsecurity.com/ww-en/analytics/cybersecurity-threatscape-2022-q3/#id7

Jill West, Tamara Dean, Jean Andrews (2021). Network+ Guide to Networks. Santa Clara, CA 95054: CENGAGE Learning.

Comments :